L3VPN: различия между версиями

| Строка 70: | Строка 70: | ||

# На PE1 внутри VRF настраиваем AS CE1: ''routing-options autonomous-system <AS-CE1>'' + ''routing-instance <instance> routing-options autonomous-system independent-domain'' - исходные атрибуты BGP от CE1 сохраняются в новый атрибут: ''outer-set'', который добавится при анонсе в iBGP провайдера. На PE2 тоже настраиваем ''independent-domain'', который раскроет ''outer-set''. Т.о. при передаче префикса CE2 AS-path не будет заполнен (при iBGP AS-path пустой). Внутри VRF настраиваем ''internal BGP''. Также этот способ дает возможность сохранить ''local-preference'' от CE1. | # На PE1 внутри VRF настраиваем AS CE1: ''routing-options autonomous-system <AS-CE1>'' + ''routing-instance <instance> routing-options autonomous-system independent-domain'' - исходные атрибуты BGP от CE1 сохраняются в новый атрибут: ''outer-set'', который добавится при анонсе в iBGP провайдера. На PE2 тоже настраиваем ''independent-domain'', который раскроет ''outer-set''. Т.о. при передаче префикса CE2 AS-path не будет заполнен (при iBGP AS-path пустой). Внутри VRF настраиваем ''internal BGP''. Также этот способ дает возможность сохранить ''local-preference'' от CE1. | ||

==CE<>PE OSPF=== | ==CE<>PE OSPF== | ||

Внутри area - LSA1 (router), LSA2(network) - описание топологии. | |||

Между area - LSA3 (summary) - внутренние сети. | |||

LSA 5 (external) - внешние маршруты. | |||

Внутренний порядок выбора маршрутов, до попадания в routing-table: | |||

*intra-area (LSA1, LSA2) | |||

*inter-area (LSA3) | |||

*external (LSA5) | |||

Split horizont: area 0 - центральная. Все остальные area могут подключаться только через area 0. Все, что пришло из некой внешней area - не передается в area 0, т.к. оно впринцепе может прийти только из area 0. | |||

Если все это применить к L3VPN. | |||

Внутри VRF настраиваем OSPF, включаем в него интерфейс в сторону клиента. В core - iBGP, LSP. | |||

#A: отправляет свой Lo 10.0.0.1 в area как LSA1. | |||

#PE1: в RI попадает 10.0.0.1 как LSA3. | |||

#PE1: inet.0: 10.0.0.1/32 - [OSPF] -> B. | |||

#Все маршруты из RI передаются по iBGP. | |||

#PE2 получит анонос сети 10.0.0.1/32 ререз BGP. vrf.inet.0: 10.0.0.1/32 - [BGP] -> LSP. | |||

#Требуется сеть из BGP переместить в OSPF. Пишем policy. | |||

#PE2 из RI сеть будет передаваться к клиенту как LSA5 (''на самом деле LSA3''). | |||

*'''!!Проблема 1:''' при поднятии OSPF клиенту требуется одна area. | |||

*'''!!Проблема 2:''' если у клиента есть резервные каналы, то наша LSA5 никогда не будет в приоритете. Никакими metric и preference повлиять на такое поведение не получится. | |||

Делаем так, чтобы из PE2 VRF к клиенту вылетела LSA1. | |||

LSA1 содержит в себе линки, а мы при передаче от клиента к RI превратили эту информацию в маршруты, которые дальше стали анонсироваться по BGP. Из маршрутов линки обратно сделать не получится. Как исправить? | |||

#Придумать новый NLRI, повторяющий структуру LSA1. Но ведь итак для L3VPN уже есть свой NLRI, засовывать в него еще NLRI - уже страшно. Поэтому... | |||

#PE1 и PE2 требуется соединить с помощью sham-link. Роутеры при этом будут как бы в одной area и будут флудить между собой LSA1. | |||

'''Задаем sham-link:''' | |||

#Создаем отдельный unit на Lo, заносим его в RI. PE1: 1.1.1.1, PE2: 1.1.1.2 | |||

#Указываем local-end, remote-end. | |||

#Чтобы роутеры установили соседство - нужно отправить hello в LSP (между PE) => Lo уделанного PE мы должны получить по iBGP. | |||

PE1: inet.0: 1.1.1.2 - [BGP] -> LSP. | |||

{{note|text=Обязательно нужно в policy (vrf-import, vrf-export) добавить адреса Lo!!, иначе ничего не заработает.}} | |||

Все заработало, к CE2 улетел LSA1. | |||

'''НО!''' произошло небольшое изменение: маршрут 10.0.0.1/32 прилетел на PE2 в RI, как известный по OSPF и был выбран активным. | |||

PE2: vrf.inet.0: | |||

*10.0.0.1/32 - [OSPF/10] -> shamlink.0 | |||

10.0.0.1/32 - [BGP/170] -> LSP | |||

При отправке пакета с dest = 10.0.0.1/32 будет также выбран маршрут, изученный по OSPF. Но shamlink - некая абстракция и в передаче трафика не участвует. | |||

На самом деле умный роутер делает все маршруты, доступные через shamlink - скрытыми, чтобы их нельзя было использовать. А изученные по BGP - станут активными. | |||

'''НО!''' на удаленный PE2 обязательно должен прийти маршрут CE1, полученные по BGP (для форвардинга) и OSFP (для распространения LSA1). | |||

- Если используем vrf-target - то все само прийдет. | |||

- Если используем policy, то нужно не забыть, что OSPF маршрут нужно отправить по BGP на удаленный PE. | |||

*''' ''Если у клиента с двух сторон разные area:'' ''' | |||

т.к. соседство по OSPF должно быть внутри одной area, то shamlink не поднимется. | |||

На самом деле, то, что ушло как LSA1 с CE1, придет как LSA3 на CE2 - это предусмотрено RFC. ''Выше было написано про LSA5 для лучшего понимания.'' | |||

По факту LSA3 и LSA5 - одинаковые по структуре - маршрут, но имеют разный приоритет при выборе активного пути. | |||

То есть в случае, когда у клиента разные area - предпринимать ничего не нужно, итак все заработает. | |||

*''' ''Если у клиента:'' ''' | |||

#Есть другой протокол, из которого сеть пришла в OSPF как external. | |||

#Внутри сети клиента по OSPF этот маршрут будет распространятся как LSA5. | |||

#Между PE маршрут передается по iBGP, к удаленному PE приходит как LSA3. | |||

Как исправить: | |||

Вводится правило трансляции типов LSA: | |||

*Если исходно маршрут пришел как LSA1, LSA2, LSA3 - его превращаем в LSA3. | |||

*Если маршрут пришел как LSA5 - превращаем его в LSA5. | |||

Как удаленный PE узнает что было с другой стороны? | |||

Вводим BGP-community: '''rte-type:область:тип LSA'''. Генерируется автоматически. Когда iBGP передает OSPF маршрут, роутер смотри как исходно пришел маршрут, создает для него соответствующее community, куда записывает тип LSA. | |||

Удаленный PE смотрит тип, применяет правило трансляции. | |||

Все работает. | |||

*''' ''Если у клиента разные домены:'' ''' | |||

Правило трансляции действует, когда домен одинаковый. Если домены разные, то конфигурируем разный домен. При передаче пакета генерируется еще одно специальное community, которое говорит, на удаленном PE: все пришедшие маршруты - LSA5. | |||

*''' ''Если у клиента по краям нашего L3VPN - area1, которая в свою очередь подключается к area0 на сети клиента:'' ''' | |||

LSA3 дойдет до CE2 (area1), но ABR не отправит LSA3 в area0, т.к. это backbone area (splithorizing). | |||

Поднимаем virtual-link. | |||

При использовании '''IS-IS''' все проще: редистрибьюция из BGP в ISIS. В любом случае в ISIS получим внешний маршрут. | |||

===Configuration=== | |||

Версия 15:44, 18 ноября 2016

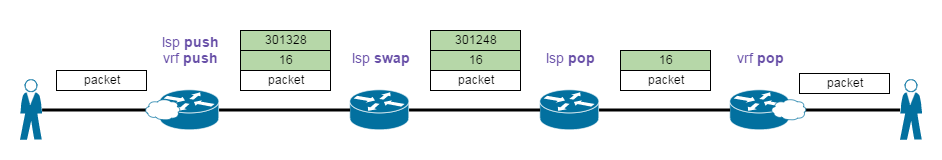

Routing (Control plane)

Рассмотрим такую схему:

CE1 <static> PE1 <mpls> P <mpls> PE2 <static> CE2

Между CE и PE - маршрутизация (static, bgp, ospf). CE присылает свои префиксы, но ISP должен отделить эти префиксы от других и поместить с отдельную таблицу. Для этого клиент заводится в routing-instance (vrf).

PE должен передать принятые префиксы от клиента другому PE на удаленный конец, и затем отдать их удаленному CE2. Используем iBGP. В момент отправки префиксов с PE, нужно пометить их. Добавляем некое число - route-destinguisher (RD) - не идентифицирует клиента, просто делает префикс уникальным внутри процесса BGP. RD должен быть уникальным в пределах всей сети, поэтому зачастую используют IDrouter:число. RD - часть NLRI.

Типы RD:

- 2 byte: AS, 4 byte: идентификатор клиента

- 4 byte: router-ID, 2 byte: идентификатор клиента - можно руками не задавать, а поручить это маршрутизатору.

- 4 byte: 4 byte AS, 2 byte: идентификатор клиента

В inet.0 хранятся IPv4, не получится туда залить наши префиксы, т.к. они имеют совсем другую структуру.

NLRI - абстрактная структура данных. Роутеры до установления сессии должны совпадать хотя бы по 2-м address family.

Включаем protocols bgp family inet-vpn any - только после этого BGP будет способен передавать новые NLRI. По умолчанию, если включается какая-то конкретная family, то требуется указать все family, которые будут передаваться через MP-BGP. То есть добавляем сюда и family inet обязательно.

Под новые NLRI создается своя таблица: bgp.l3vpn.0. Префиксы хранятся вместе с RD. Таблица используется только на control plane, не для форвардинга. Для форвардинга будет использоваться отдельная таблица для VRF. В ней префиксы будут храниться в обычном IPv4 формате. Для этого нужно убрать RD и разложить префиксы по нужным VRF. То есть в сети должен существовать некий идентификатор клиента.

Route target (RT) - не часть NLRI, это атрибут, который передается внутри объекта вместе с NLRI. RT - extended community типа 2. По сути будет определять какому VRF относится префикс.

С помощью RT можно для клиента обеспечить связность не только full mesh, но и более сложные топологии: 1 ко всем, 2 между собой, 3-й только с конкретным сайтом.

NLRI с RT прилетает на удаленный PE, префикс запихивается в нужный VRF, убирается RD, сохраняем префикс в виде IPv4. По настроенному протоколу PE<>CE передает префикс CE.

BGP: по дефолту передает только маршруты, полученные по BGP. Но с VRF другое поведение: если конфигурируем VRF и в VRF пишет target, а не policy, то роутер берет все маршруты из этого VRF, присоединяет к ним target, и отправляет по MP-BGP.

Когда проанонсированный префикс прилетает соседу (используя vpn family), тот: смотрит на target, ищет у себя target. Если VRF с таким target нет, то BGP-update отбрасывается (даже не попадают в hidden), он не знает в какую таблицу его запихнуть. Как проверить, что все-таки update прилетает: включить traceoptions. Т.е. на P роутере prefix клиента отбросится. Но до PE2 по iBGP все-равно анонс долетит, но будет скрытым (не отрезолвился next-hop, он не попал в inet.3). Если prefix все-таки не прилетает даже в hidden, то скорей всего проблема с RT.

Forwarding

Допустим, к CE1 подключено устройство с default route, пакет идет на CE1. CE1 по BGP передает трафик к PE1. На PE1 пакет попадает в vrf1.table.inet.0, т.к. на PE1 интерфейс в сторону CE1 добавлен в VRF клиента. Forwarding next-hop: P-router (по IGP). P-router принимает пакет и не знает что с ним дальше делать. Схема не рабочая

Будем туннелировать пакеты от PE1 (не обязательно в mpls). Но рассматриваем mpls.

- LSP на PE1 в inet.3: PE2: push 20 -> P. BGP резолвит next-hop для PE2, подставляет в inet.0.

- P смотрит в mpls.0: 20 pop.

- На PE2 прилетает голый ip пакет. PE2 делает lookup в inet.0, т.к. интерфейс, с которого пришел пакет - принадлежит master RI и сам пакет - просто ip. В inet.0 не будет нужного маршрута => тоже схема не рабочая.

Делаем так, чтобы PE2 понял, что lookup нужно производить внутри VRF. RT и RD не проканают, т.к. они существуют только на уровне control plane, и не причастны к передаче трафика.

Какой-нибудь header можем использовать как идентификатор, что нужно смотреть в определенной таблице. Берем MPLS заголовок.

- Исходный VRF каждому пакету выделяет уникальную для себя метку. Пакет будет иметь следующий вид: label:RD:prefix/mask.

- Добавлять метку будет egress, удаленный PE2 роутер. Поэтому выделенную метку нужно проанонсировать с PE1 на PE2 по MP-BGP. Family vpn: label:prefix/mask.

- Т.к. на PE2 префикс прилетает с меткой (смотрим в таблицу bgp.l3vpn vpn label), то для PE2 это означает, что с другой стороны пакеты ждут с этой меткой. Т.е. PE2 добавляет выделенную метку, затем resolve next-hop. В нашем случае произойдет следующее: push 20 (для LSP) push 50 (для VRF) -> P.

- На P делается 20 pop.

- На PE1 приходит пакет: 50:RD:prefix/mask. Пакет попадает в mpls.0, где должна быть запись: 50: pop -> vrf1. Такая запись будет создана, как только будет создан сам VRF (ему назначается определенная метка и запись инсталлируется в mpls.0).

- На PE1 далее метка снимается, RD снимается, пакет идет на второй lookup внутри таблицы vrf1. И далее пакет направляется к нужному next-hop, согласно таблицы vrf1.

На PE2 делается 2 lookup.

Такая схема будет работать только если включить vrf-table-label.

В каких случаях нам может потребоваться делать второй lookup внутри VRF: если хотим осуществлять какие-то дополнительные функции для клиентов на основании ip внутри VRF - посчитать трафик, пофильтровать, пополисить... по ip заголовку. vrf-table-label заставляет роутер назначать метку на VRF и делать второй lookup. В основном этой схемой и пользуются.

Но на самом деле Juniper по дефолту работает так: метка назначается не на VRF, а на next-hop, с которого исходно пришли клиентские маршруты. Каждому next-hop своя метка. Т.о. на PE2 в mpls.0: 51 pop -> CE1 next-hop, 52 pop -> CE2 next-hop. Это позволяет не делать второй lookup.

Cisco по дефолту назначает метки для prefix. Но это не очень удобно, когда от клиента приходит много префиксов и тем самым занимается ASIC для хранения всех этих меток.

CE<>PE eBGP

У клиента одна и та же AS с двух сторон (AS 65000) => PE1 (AS 10) получает префикс с AS-path 65000 * => на PE2 сработает split horizing, и он не будет анонсировать CE2 => решаем проблему.

- На PE1 в VRF под протоколом BGP: advertise peer-as - отключает split horizont. AS path поменяется: 10 65000 *. СЕ2 принимает маршрут, но по идее должен его отбросить, т.к. в AS-path видит свою AS. => на CE2 отключаем проверку на loop: routing-options autonomous-system loops 2.

- На РЕ1 в VRF под протоколом BGP: as-override - отключает split horizing + ищет в AS-path соседскую AS и заменяет ее на свою. Новый AS-path: 10 10. На CE2 проблемы не возникнет.

- Если у клиентов private AS => remove private. Можно включить в разных местах.

- На PE1 внутри VRF настраиваем AS CE1: routing-options autonomous-system <AS-CE1> + routing-instance <instance> routing-options autonomous-system independent-domain - исходные атрибуты BGP от CE1 сохраняются в новый атрибут: outer-set, который добавится при анонсе в iBGP провайдера. На PE2 тоже настраиваем independent-domain, который раскроет outer-set. Т.о. при передаче префикса CE2 AS-path не будет заполнен (при iBGP AS-path пустой). Внутри VRF настраиваем internal BGP. Также этот способ дает возможность сохранить local-preference от CE1.

CE<>PE OSPF

Внутри area - LSA1 (router), LSA2(network) - описание топологии. Между area - LSA3 (summary) - внутренние сети. LSA 5 (external) - внешние маршруты.

Внутренний порядок выбора маршрутов, до попадания в routing-table:

- intra-area (LSA1, LSA2)

- inter-area (LSA3)

- external (LSA5)

Split horizont: area 0 - центральная. Все остальные area могут подключаться только через area 0. Все, что пришло из некой внешней area - не передается в area 0, т.к. оно впринцепе может прийти только из area 0.

Если все это применить к L3VPN.

Внутри VRF настраиваем OSPF, включаем в него интерфейс в сторону клиента. В core - iBGP, LSP.

- A: отправляет свой Lo 10.0.0.1 в area как LSA1.

- PE1: в RI попадает 10.0.0.1 как LSA3.

- PE1: inet.0: 10.0.0.1/32 - [OSPF] -> B.

- Все маршруты из RI передаются по iBGP.

- PE2 получит анонос сети 10.0.0.1/32 ререз BGP. vrf.inet.0: 10.0.0.1/32 - [BGP] -> LSP.

- Требуется сеть из BGP переместить в OSPF. Пишем policy.

- PE2 из RI сеть будет передаваться к клиенту как LSA5 (на самом деле LSA3).

- !!Проблема 1: при поднятии OSPF клиенту требуется одна area.

- !!Проблема 2: если у клиента есть резервные каналы, то наша LSA5 никогда не будет в приоритете. Никакими metric и preference повлиять на такое поведение не получится.

Делаем так, чтобы из PE2 VRF к клиенту вылетела LSA1. LSA1 содержит в себе линки, а мы при передаче от клиента к RI превратили эту информацию в маршруты, которые дальше стали анонсироваться по BGP. Из маршрутов линки обратно сделать не получится. Как исправить?

- Придумать новый NLRI, повторяющий структуру LSA1. Но ведь итак для L3VPN уже есть свой NLRI, засовывать в него еще NLRI - уже страшно. Поэтому...

- PE1 и PE2 требуется соединить с помощью sham-link. Роутеры при этом будут как бы в одной area и будут флудить между собой LSA1.

Задаем sham-link:

- Создаем отдельный unit на Lo, заносим его в RI. PE1: 1.1.1.1, PE2: 1.1.1.2

- Указываем local-end, remote-end.

- Чтобы роутеры установили соседство - нужно отправить hello в LSP (между PE) => Lo уделанного PE мы должны получить по iBGP.

PE1: inet.0: 1.1.1.2 - [BGP] -> LSP.

Обязательно нужно в policy (vrf-import, vrf-export) добавить адреса Lo!!, иначе ничего не заработает.

Все заработало, к CE2 улетел LSA1.

НО! произошло небольшое изменение: маршрут 10.0.0.1/32 прилетел на PE2 в RI, как известный по OSPF и был выбран активным.

PE2: vrf.inet.0: *10.0.0.1/32 - [OSPF/10] -> shamlink.0 10.0.0.1/32 - [BGP/170] -> LSP

При отправке пакета с dest = 10.0.0.1/32 будет также выбран маршрут, изученный по OSPF. Но shamlink - некая абстракция и в передаче трафика не участвует.

На самом деле умный роутер делает все маршруты, доступные через shamlink - скрытыми, чтобы их нельзя было использовать. А изученные по BGP - станут активными.

НО! на удаленный PE2 обязательно должен прийти маршрут CE1, полученные по BGP (для форвардинга) и OSFP (для распространения LSA1).

- Если используем vrf-target - то все само прийдет.

- Если используем policy, то нужно не забыть, что OSPF маршрут нужно отправить по BGP на удаленный PE.

- Если у клиента с двух сторон разные area:

т.к. соседство по OSPF должно быть внутри одной area, то shamlink не поднимется.

На самом деле, то, что ушло как LSA1 с CE1, придет как LSA3 на CE2 - это предусмотрено RFC. Выше было написано про LSA5 для лучшего понимания.

По факту LSA3 и LSA5 - одинаковые по структуре - маршрут, но имеют разный приоритет при выборе активного пути.

То есть в случае, когда у клиента разные area - предпринимать ничего не нужно, итак все заработает.

- Если у клиента:

- Есть другой протокол, из которого сеть пришла в OSPF как external.

- Внутри сети клиента по OSPF этот маршрут будет распространятся как LSA5.

- Между PE маршрут передается по iBGP, к удаленному PE приходит как LSA3.

Как исправить:

Вводится правило трансляции типов LSA:

- Если исходно маршрут пришел как LSA1, LSA2, LSA3 - его превращаем в LSA3.

- Если маршрут пришел как LSA5 - превращаем его в LSA5.

Как удаленный PE узнает что было с другой стороны?

Вводим BGP-community: rte-type:область:тип LSA. Генерируется автоматически. Когда iBGP передает OSPF маршрут, роутер смотри как исходно пришел маршрут, создает для него соответствующее community, куда записывает тип LSA.

Удаленный PE смотрит тип, применяет правило трансляции.

Все работает.

- Если у клиента разные домены:

Правило трансляции действует, когда домен одинаковый. Если домены разные, то конфигурируем разный домен. При передаче пакета генерируется еще одно специальное community, которое говорит, на удаленном PE: все пришедшие маршруты - LSA5.

- Если у клиента по краям нашего L3VPN - area1, которая в свою очередь подключается к area0 на сети клиента:

LSA3 дойдет до CE2 (area1), но ABR не отправит LSA3 в area0, т.к. это backbone area (splithorizing). Поднимаем virtual-link.

При использовании IS-IS все проще: редистрибьюция из BGP в ISIS. В любом случае в ISIS получим внешний маршрут.